Por Guy Rosen, VP de Producto

Hemos estado trabajando sin pausa para investigar el incidente de seguridad que descubrimos y reparamos hace dos semanas, para ayudar a las personas a entender a qué información pudieron haber tenido acceso los atacantes. Hoy estamos compartiendo detalles sobre el ataque que explotó esa vulnerabilidad. No hemos descartado la posibilidad de otros ataques de menor escala, que continuamos investigando.

Como hemos dicho, los atacantes aprovecharon una vulnerabilidad que existió en el código de Facebook entre julio del 2017 y septiembre del 2018. Esa vulnerabilidad fue el resultado de una compleja interacción de tres bugs de software e impactó “Ver Como”, una función que permite a las personas visualizar cómo otros ven sus perfiles. Eso posibilitó que los atacantes robaran tokens de acceso a Facebook, que pudieron ser usados para tomar el control de las cuentas de las personas. Los tokens de acceso son el equivalente a llaves digitales que mantienen a las personas conectadas a Facebook, evitando que deban colocar sus claves cada vez que usan la aplicación.

El ataque fue detectado después de un aumento inusual de actividad que comenzó el 14 de septiembre del 2018 y dio inicio a una investigación. El 25 de septiembre determinamos que se trató de un ataque e identificamos la vulnerabilidad. Dos días después reparamos la vulnerabilidad, detuvimos el ataque y aseguramos las cuentas de las personas, re iniciando los tokens de acceso de las personas que estaban potencialmente expuestas. Como precaución, también desactivamos “Ver Como”. Tenemos una idea de quién estuvo atrás de ese ataque y pasamos esa información al FBI, que está investigando activamente lo que pasó y nos pidió no comentar más.

Sabemos también que el número de personas impactadas es menor de lo que pensamos inicialmente: fueron robados los tokens de acceso de alrededor de 30 millones de personas y no de 50 millones como informamos originalmente. Así fue como sucedió:

Los atacantes tenían acceso a una serie de cuentas, que estaban conectadas con amigos en Facebook. Usando una técnica automatizada, pasaron de una cuenta a otra y de esa forma pudieron robar los tokens de acceso de esos amigos, y de amigos de esos amigos, hasta impactar a unas 400.000 personas. En el proceso esa técnica cargó automáticamente los perfiles de Facebook de esas cuentas, simulando lo que esas 400.000 personas hubieran visto si miraran sus propios perfiles. Eso incluyó publicaciones en sus líneas del tiempo, listas de amigos, grupos a los que pertenecen y los nombres de conversaciones recientes en Messenger. Los atacantes no tuvieron acceso al contenido en Messenger, con una excepción: Si una persona en ese grupo era administrador de una Página que había recibido un mensaje de alguien en Facebook, el contenido de ese mensaje estuvo disponible para los atacantes.

Los atacantes usaron una parte de las listas de amigos de esas 400.000 personas para robar los tokens de acceso de unas 30 millones de personas. En el caso de 15 millones de personas, los atacantes accedieron a dos tipos de contenidos: nombre y detalles de contacto (número de teléfono, email o ambos, dependiendo de la información disponible en el perfil). Para otros 14 millones de personas, los atacantes accedieron a esos dos tipos de información, además de otros detalles como nombres de usuario, género, local e idioma, estatus de relación, religión, lugar de origen, ciudad actual reportada, fecha de nacimiento, el tipo de dispositivo que usan para acceder a Facebook, educación, ocupación, los últimos 10 lugares donde hicieron check in of fueron tageados, website, las personas o Páginas que siguen y sus 15 búsquedas más recientes. En el caso del restante 1 millón de personas, los atacantes no tuvieron acceso a ninguna información.

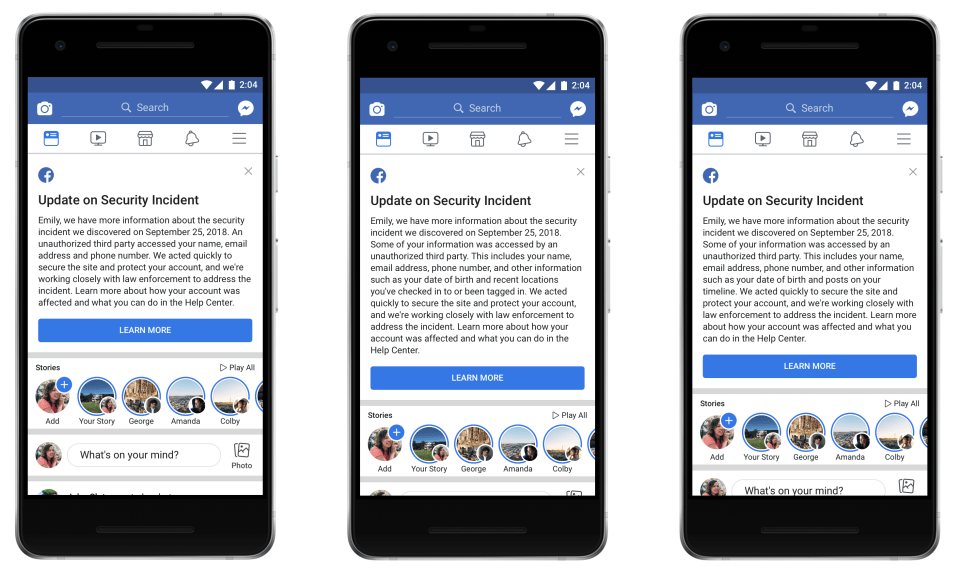

Las personas pueden verificar si fueron afectadas visitando nuestro Servicio de Ayuda. En los próximos días enviaremos mensajes a los 30 millones de personas afectadas, para explicar a qué tipo de información pudieron tener acceso los atacantes, además de las medidas que pueden tomar para ayudar a protegerse de emails, mensajes de texto o llamadas sospechosas.

Este ataque no incluyó Messenger, Messenger Kids, Instagram, Oculus, Workplace, Páginas, aplicaciones de terceros o cuentas de anunciantes o desarrolladores, aunque seguimos investigando cómo puede haber impactado a los Grupos. Mientras continuamos investigando si las personas atrás de este ataque usaron Facebook, además de la posibilidad de ataques de menor escala, seguiremos cooperando con el FBI la Comisión Federal de Comercio de Estados Unidos, la Comisión de Protección de Datos de Irlanda y otras autoridades.